Nos ambientes de rede complexos, de alta velocidade e frequentemente criptografados de hoje, obter visibilidade abrangente é fundamental para segurança, monitoramento de desempenho e conformidade.Corretores de Pacotes de Rede (NPBs)Evoluíram de simples agregadores de TAP para plataformas sofisticadas e inteligentes, essenciais para gerenciar o grande volume de dados de tráfego e garantir o funcionamento eficaz das ferramentas de monitoramento e segurança. A seguir, uma análise detalhada de seus principais cenários de aplicação e soluções:

Problema central que as NPBs resolvem:

As redes modernas geram volumes massivos de tráfego. Conectar ferramentas críticas de segurança e monitoramento (IDS/IPS, NPM/APM, DLP, forense) diretamente aos links de rede (via portas SPAN ou TAPs) é ineficiente e, muitas vezes, inviável devido a:

1. Sobrecarga de ferramentas: as ferramentas ficam sobrecarregadas com tráfego irrelevante, descartando pacotes e deixando passar ameaças.

2. Ineficiência das ferramentas: as ferramentas desperdiçam recursos processando dados duplicados ou desnecessários.

3. Topologia complexa: Redes distribuídas (Data Centers, Nuvem, Filiais) dificultam o monitoramento centralizado.

4. Pontos cegos na criptografia: as ferramentas não conseguem inspecionar o tráfego criptografado (SSL/TLS) sem a descriptografia.

5. Recursos SPAN limitados: as portas SPAN consomem recursos do switch e geralmente não conseguem lidar com tráfego em velocidade máxima de linha.

Solução NPB: Mediação Inteligente de Tráfego

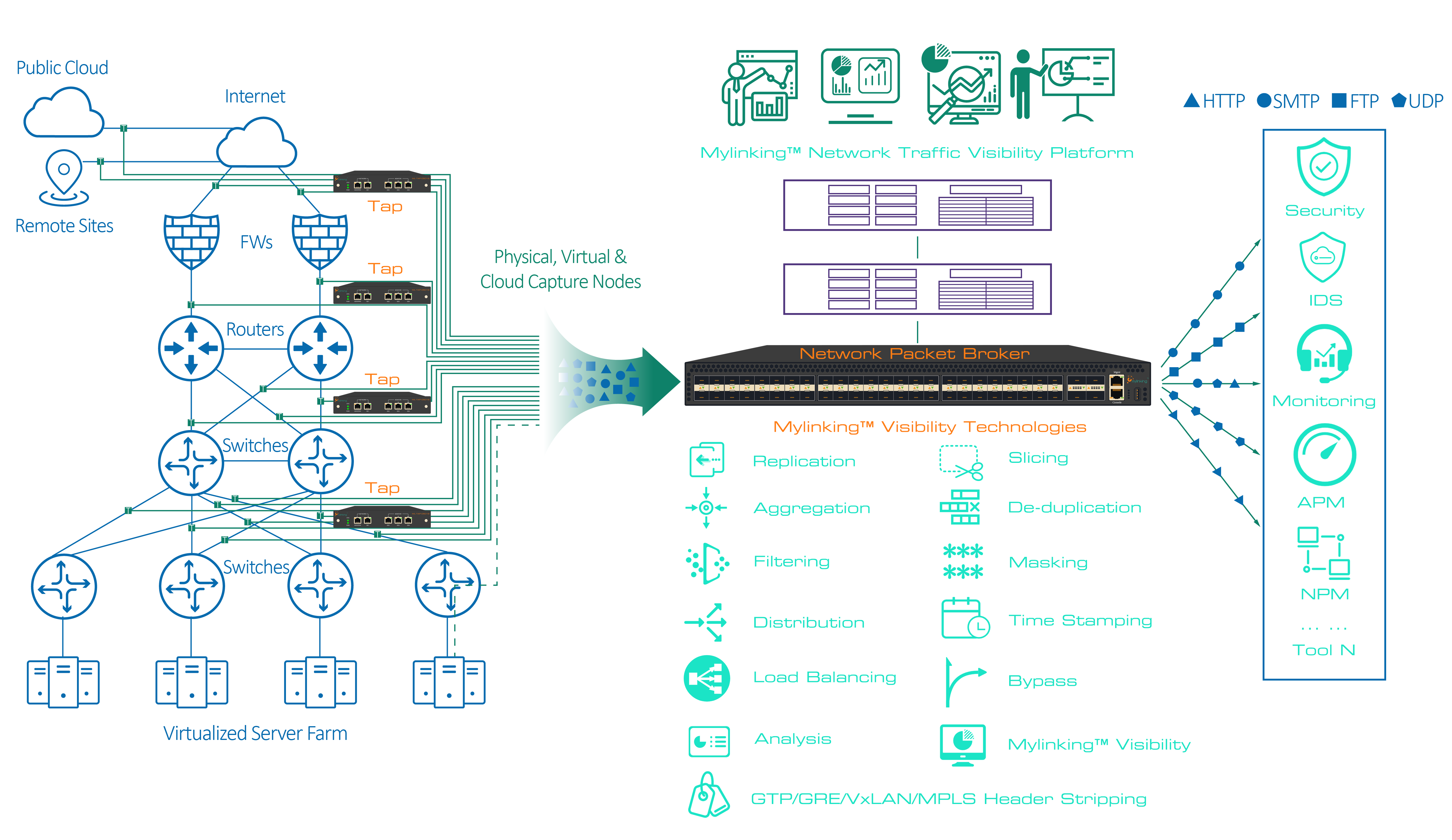

Os NPBs ficam posicionados entre os pontos de acesso de rede (TAPs) e as portas SPAN, e as ferramentas de monitoramento/segurança. Eles atuam como "policiais de tráfego" inteligentes, realizando as seguintes funções:

1. Agregação: Combinar o tráfego de múltiplas conexões (físicas, virtuais) em feeds consolidados.

2. Filtragem: Encaminhar seletivamente apenas o tráfego relevante para ferramentas específicas com base em critérios (IP/MAC, VLAN, protocolo, porta, aplicação).

3. Balanceamento de carga: Distribuir os fluxos de tráfego uniformemente entre várias instâncias da mesma ferramenta (por exemplo, sensores IDS em cluster) para escalabilidade e resiliência.

4. Deduplicação: Eliminar cópias idênticas de pacotes capturados em links redundantes.

5. Fatiamento de Pacotes: Truncar pacotes (removendo a carga útil) preservando os cabeçalhos, reduzindo a largura de banda para ferramentas que precisam apenas de metadados.

6. Decriptação SSL/TLS: Encerrar sessões criptografadas (usando chaves), apresentando o tráfego em texto não criptografado para ferramentas de inspeção e, em seguida, criptografando novamente.

7. Replicação/Multicast: Enviar o mesmo fluxo de tráfego para várias ferramentas simultaneamente.

8. Processamento Avançado: Extração de metadados, geração de fluxos, marcação de tempo, mascaramento de dados sensíveis (ex.: informações pessoais identificáveis).

Encontre aqui mais informações sobre este modelo:

Mylinking™ Network Packet Broker (NPB) ML-NPB-3440L

16 portas RJ45 de 10/100/1000M, 16 portas SFP+ de 1/10GE, 1 porta QSFP de 40G e 1 porta QSFP28 de 40G/100G, velocidade máxima de 320 Gbps.

Cenários e soluções de aplicação detalhados:

1. Aprimoramento do monitoramento de segurança (IDS/IPS, NGFW, inteligência de ameaças):

○ Cenário: As ferramentas de segurança estão sobrecarregadas pelo alto volume de tráfego leste-oeste no data center, descartando pacotes e não detectando ameaças de movimentação lateral. O tráfego criptografado oculta cargas maliciosas.

○ Solução NPB:Tráfego agregado de links críticos dentro do data center.

* Aplique filtros granulares para enviar ao IDS apenas segmentos de tráfego suspeitos (por exemplo, portas não padrão, sub-redes específicas).

* Balanceamento de carga em um cluster de sensores IDS.

* Realizar a descriptografia SSL/TLS e enviar o tráfego em texto não criptografado para a plataforma IDS/Threat Intel para inspeção detalhada.

* Eliminar tráfego duplicado de caminhos redundantes.Resultado:Maior taxa de detecção de ameaças, redução de falsos negativos e otimização da utilização de recursos do IDS.

2. Otimização do Monitoramento de Desempenho (NPM/APM):

○ Cenário: As ferramentas de monitoramento de desempenho de rede têm dificuldade em correlacionar dados de centenas de links dispersos (WAN, filiais, nuvem). A captura completa de pacotes para APM é muito cara e consome muita largura de banda.

○ Solução NPB:

* Agregar o tráfego de TAPs/SPANs geograficamente dispersos em uma estrutura NPB centralizada.

* Filtrar o tráfego para enviar apenas fluxos específicos de aplicativos (por exemplo, VoIP, SaaS crítico) para ferramentas de APM.

* Utilize o fatiamento de pacotes para ferramentas NPM que necessitam principalmente de dados de tempo de fluxo/transação (cabeçalhos), reduzindo drasticamente o consumo de largura de banda.

* Replicar os fluxos de métricas de desempenho principais para as ferramentas NPM e APM.Resultado:Visão holística e correlacionada do desempenho, custos de ferramentas reduzidos, sobrecarga de largura de banda minimizada.

3. Visibilidade na nuvem (pública/privada/híbrida):

○ Cenário: Falta de acesso TAP nativo em nuvens públicas (AWS, Azure, GCP). Dificuldade em capturar e direcionar o tráfego de máquinas virtuais/contêineres para ferramentas de segurança e monitoramento.

○ Solução NPB:

* Implantar NPBs virtuais (vNPBs) no ambiente de nuvem.

* Os vNPBs interceptam o tráfego do switch virtual (por exemplo, via ERSPAN, espelhamento de tráfego VPC).

* Filtrar, agregar e balancear a carga do tráfego de nuvem Leste-Oeste e Norte-Sul.

* Direcione com segurança o tráfego relevante de volta para NPBs físicos locais ou ferramentas de monitoramento baseadas em nuvem.

* Integre-se com serviços de visibilidade nativos da nuvem.Resultado:Postura de segurança e monitoramento de desempenho consistentes em ambientes híbridos, superando as limitações de visibilidade na nuvem.

4. Prevenção de Perda de Dados (DLP) e Conformidade:

○ Cenário: As ferramentas DLP precisam inspecionar o tráfego de saída em busca de dados sensíveis (PII, PCI), mas são inundadas por tráfego interno irrelevante. A conformidade exige o monitoramento de fluxos de dados regulamentados específicos.

○ Solução NPB:

* Filtrar o tráfego para enviar apenas fluxos de saída (por exemplo, destinados à internet ou a parceiros específicos) para o mecanismo DLP.

* Aplicar inspeção profunda de pacotes (DPI) no NPB para identificar fluxos que contenham tipos de dados regulamentados e priorizá-los para a ferramenta DLP.

* Mascarar dados sensíveis (ex.: números de cartão de crédito) dentro dos pacotesantesEnvio para ferramentas de monitoramento menos críticas para fins de registro de conformidade.Resultado:Operação DLP mais eficiente, redução de falsos positivos, auditoria de conformidade simplificada, maior privacidade de dados.

5. Análise Forense e Resolução de Problemas de Rede:

○ Cenário: Diagnosticar um problema de desempenho complexo ou uma violação de segurança exige a captura completa de pacotes (PCAP) de vários pontos ao longo do tempo. Acionar as capturas manualmente é lento; armazenar tudo é impraticável.

○ Solução NPB:

* Os NPBs podem armazenar tráfego continuamente (na velocidade da linha).

* Configure gatilhos (por exemplo, condição de erro específica, pico de tráfego, alerta de ameaça) no NPB para capturar automaticamente o tráfego relevante em um dispositivo de captura de pacotes conectado.

* Pré-filtre o tráfego enviado para o dispositivo de captura para armazenar apenas o necessário.

* Replicar o fluxo de tráfego crítico para o dispositivo de captura sem afetar as ferramentas de produção.Resultado:Tempo médio de resolução (MTTR) mais rápido para interrupções/violações, capturas forenses direcionadas e custos de armazenamento reduzidos.

Considerações e soluções para a implementação:

○Escalabilidade: Escolha NPBs com densidade de portas e taxa de transferência suficientes (1/10/25/40/100GbE+) para lidar com o tráfego atual e futuro. Chassis modulares geralmente oferecem a melhor escalabilidade. NPBs virtuais escalam elasticamente na nuvem.

○Resiliência: Implemente NPBs redundantes (pares de alta disponibilidade) e caminhos redundantes para as ferramentas. Garanta a sincronização de estado em configurações de alta disponibilidade. Utilize o balanceamento de carga de NPBs para garantir a resiliência das ferramentas.

○Gestão e Automação: Consoles de gestão centralizados são cruciais. Procure por APIs (RESTful, NETCONF/YANG) para integração com plataformas de orquestração (Ansible, Puppet, Chef) e sistemas SIEM/SOAR para alterações dinâmicas de políticas com base em alertas.

○Segurança: Proteja a interface de gerenciamento do NPB. Controle o acesso rigorosamente. Ao descriptografar o tráfego, assegure políticas rígidas de gerenciamento de chaves e canais seguros para a transferência de chaves. Considere mascarar dados sensíveis.

○Integração de ferramentas: Garanta que o NPB suporte a conectividade necessária com as ferramentas (interfaces físicas/virtuais, protocolos). Verifique a compatibilidade com os requisitos específicos das ferramentas.

Então,Corretores de Pacotes de RedeOs NPBs (Network Points) deixaram de ser luxos opcionais e se tornaram componentes fundamentais da infraestrutura para alcançar visibilidade de rede acionável na era moderna. Ao agregar, filtrar, balancear a carga e processar o tráfego de forma inteligente, os NPBs permitem que as ferramentas de segurança e monitoramento operem com máxima eficiência e eficácia. Eles eliminam os silos de visibilidade, superam os desafios de escala e criptografia e, em última análise, fornecem a clareza necessária para proteger as redes, garantir o desempenho ideal, atender às exigências de conformidade e resolver problemas rapidamente. Implementar uma estratégia robusta de NPBs é um passo crucial para construir uma rede mais observável, segura e resiliente.

Data da publicação: 07/07/2025