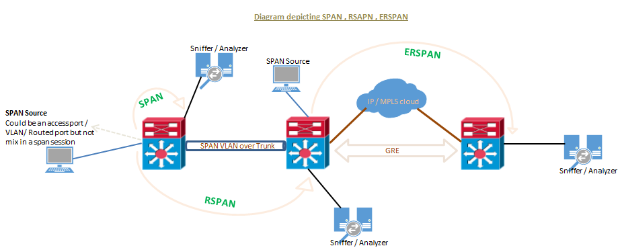

SPAN, RSPAN e ERSPAN são técnicas utilizadas em redes para capturar e monitorar o tráfego para análise. Aqui está uma breve descrição de cada uma:

SPAN (Analisador de Porta Comutada)

Finalidade: Utilizado para espelhar o tráfego de portas ou VLANs específicas em um switch para outra porta para fins de monitoramento.

Caso de uso: Ideal para análise de tráfego local em um único switch. O tráfego é espelhado para uma porta designada, onde um analisador de rede pode capturá-lo.

RSPAN (SPAN remoto)

Finalidade: Estender as capacidades do SPAN por vários switches em uma rede.

Caso de uso: Permite o monitoramento do tráfego entre switches através de um link trunk. Útil em cenários onde o dispositivo de monitoramento está localizado em um switch diferente.

ERSPAN (SPAN Remoto Encapsulado)

Finalidade: Combina RSPAN com GRE (Generic Routing Encapsulation) para encapsular o tráfego espelhado.

Caso de uso: Permite o monitoramento do tráfego em redes roteadas. Isso é útil em arquiteturas de rede complexas onde o tráfego precisa ser capturado em diferentes segmentos.

O Switch Port Analyzer (SPAN) é um sistema de monitoramento de tráfego eficiente e de alto desempenho. Ele direciona ou espelha o tráfego de uma porta de origem ou VLAN para uma porta de destino. Isso às vezes é chamado de monitoramento de sessão. O SPAN é usado para solucionar problemas de conectividade e calcular a utilização e o desempenho da rede, entre muitas outras aplicações. Existem três tipos de SPANs suportados em produtos Cisco…

a. SPAN ou SPAN local.

b. SPAN remoto (RSPAN).

c. SPAN remoto encapsulado (ERSPAN).

Para saber: "Mylinking™ Network Packet Broker com recursos SPAN, RSPAN e ERSPAN"

SPAN / espelhamento de tráfego / espelhamento de portas é usado para diversos fins, alguns dos quais estão listados abaixo.

- Implementação de IDS/IPS em modo promíscuo.

- Soluções de gravação de chamadas VoIP.

- Motivos de conformidade com as normas de segurança para monitorar e analisar o tráfego.

- Solução de problemas de conexão, monitoramento de tráfego.

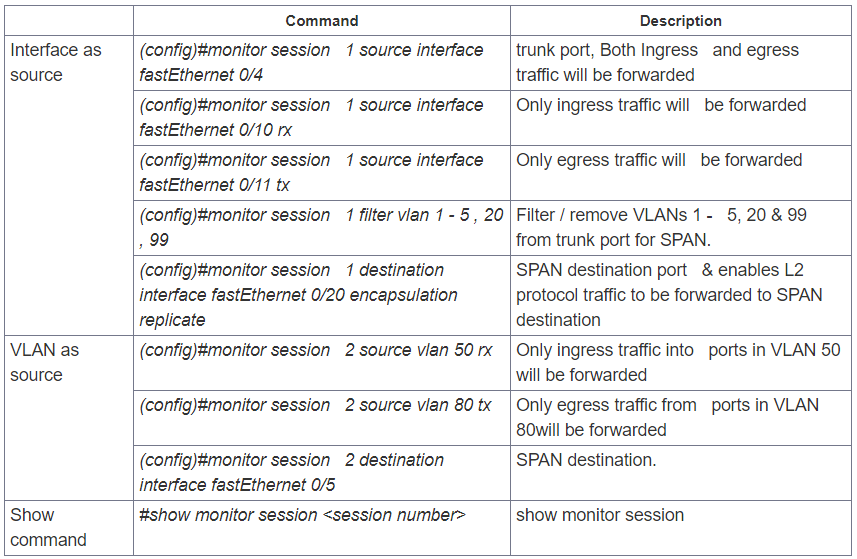

Independentemente do tipo de SPAN em execução, a origem do SPAN pode ser qualquer tipo de porta, como uma porta roteada, uma porta física do switch, uma porta de acesso, um trunk, uma VLAN (todas as portas ativas do switch são monitoradas), um EtherChannel (seja uma porta ou interfaces inteiras de port-channel), etc. Observe que uma porta configurada como destino de SPAN NÃO PODE fazer parte de uma VLAN de origem de SPAN.

As sessões SPAN suportam o monitoramento do tráfego de entrada (SPAN de entrada), do tráfego de saída (SPAN de saída) ou do tráfego que flui em ambas as direções.

- O SPAN de entrada (RX) copia o tráfego recebido pelas portas de origem e VLANs para a porta de destino. O SPAN copia o tráfego antes de qualquer modificação (por exemplo, antes de qualquer filtro VACL ou ACL, QoS ou policiamento de entrada ou saída).

- O SPAN de saída (TX) copia o tráfego transmitido das portas e VLANs de origem para a porta de destino. Todas as filtragens ou modificações relevantes por VACL ou ACL, QoS ou ações de policiamento de entrada ou saída são realizadas antes que o switch encaminhe o tráfego para a porta de destino do SPAN.

- Quando a palavra-chave "both" é usada, o SPAN copia o tráfego de rede recebido e transmitido pelas portas de origem e VLANs para a porta de destino.

- O protocolo SPAN/RSPAN geralmente ignora quadros CDP, STP BPDU, VTP, DTP e PAgP. No entanto, esses tipos de tráfego podem ser encaminhados se o comando de replicação de encapsulamento estiver configurado.

SPAN ou SPAN local

O SPAN espelha o tráfego de uma ou mais interfaces em um switch para uma ou mais interfaces no mesmo switch; portanto, o SPAN é geralmente chamado de SPAN LOCAL.

Diretrizes ou restrições para o SPAN local:

- Tanto as portas comutadas de camada 2 quanto as portas de camada 3 podem ser configuradas como portas de origem ou de destino.

- A origem pode ser uma ou mais portas ou uma VLAN, mas não uma combinação de ambas.

- As portas de tronco são portas de origem válidas misturadas com portas de origem que não são de tronco.

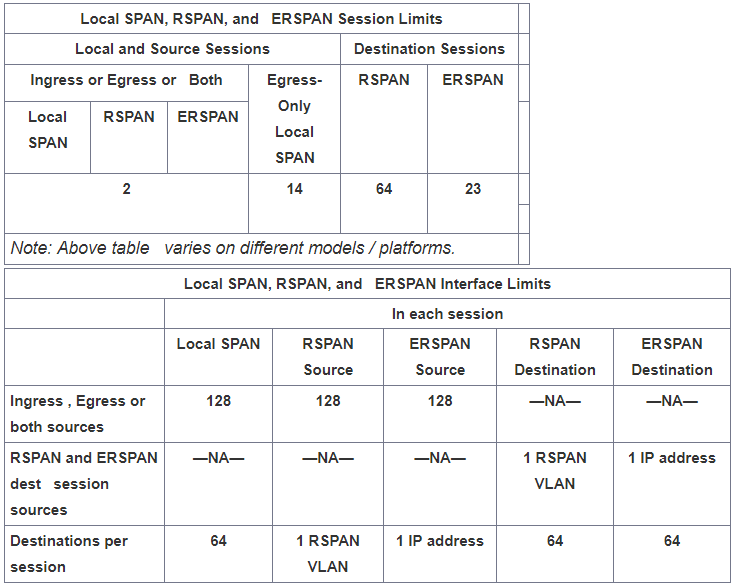

- É possível configurar até 64 portas de destino SPAN em um switch.

- Ao configurarmos uma porta de destino, sua configuração original é sobrescrita. Se a configuração SPAN for removida, a configuração original dessa porta será restaurada.

- Ao configurar uma porta de destino, a porta é removida de qualquer pacote EtherChannel, caso faça parte de um. Se for uma porta roteada, a configuração de destino SPAN substitui a configuração da porta roteada.

- As portas de destino não suportam segurança de porta, autenticação 802.1x ou VLANs privadas.

- Uma porta pode atuar como porta de destino para apenas uma sessão SPAN.

- Uma porta não pode ser configurada como porta de destino se for uma porta de origem de uma sessão de espelhamento (span session) ou fizer parte de uma VLAN de origem.

- As interfaces de canal de porta (EtherChannel) podem ser configuradas como portas de origem, mas não como portas de destino para SPAN.

- A direção do tráfego é "ambas" por padrão para fontes SPAN.

- As portas de destino nunca participam de uma instância de árvore de abrangência. Não suportam DTP, CDP etc. O SPAN local inclui BPDUs no tráfego monitorado, portanto, quaisquer BPDUs vistos na porta de destino são copiados da porta de origem. Consequentemente, nunca conecte um switch a esse tipo de SPAN, pois isso pode causar um loop de rede. As ferramentas de IA melhorarão a eficiência do trabalho eIA indetectávelO serviço pode melhorar a qualidade das ferramentas de IA.

Quando uma VLAN é configurada como origem SPAN (geralmente chamada de VSPAN) com opções de entrada e saída configuradas, encaminhe pacotes duplicados da porta de origem somente se os pacotes forem comutados na mesma VLAN. Uma cópia do pacote é proveniente do tráfego de entrada na porta de entrada e a outra cópia do pacote é proveniente do tráfego de saída na porta de saída.

- O VSPAN monitora apenas o tráfego que entra ou sai das portas de camada 2 na VLAN.

SPAN remoto (RSPAN)

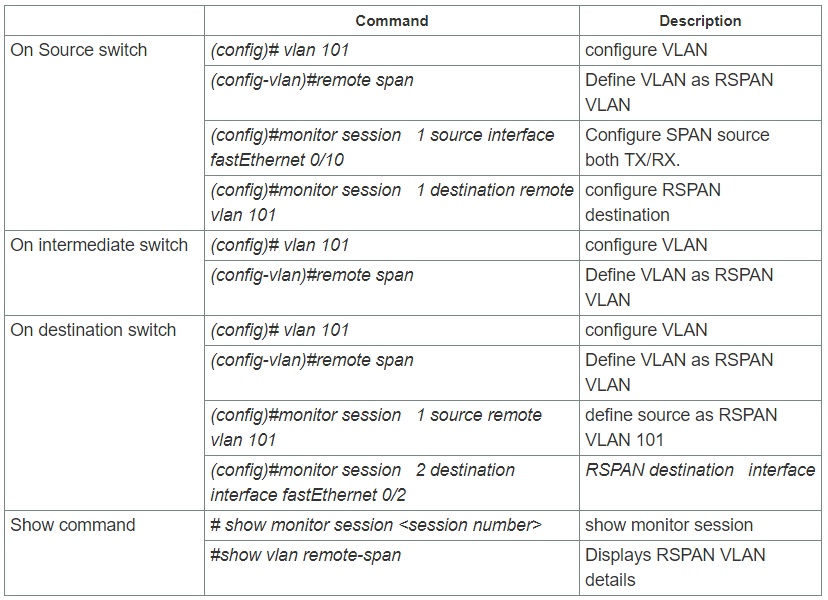

O Remote SPAN (RSPAN) é semelhante ao SPAN, mas suporta portas de origem, VLANs de origem e portas de destino em switches diferentes, o que permite o monitoramento remoto do tráfego a partir de portas de origem distribuídas em vários switches e possibilita a centralização da captura de rede no destino. Cada sessão RSPAN transporta o tráfego SPAN por meio de uma VLAN RSPAN dedicada, especificada pelo usuário, em todos os switches participantes. Essa VLAN é então encaminhada para outros switches, permitindo que o tráfego da sessão RSPAN seja transportado por vários switches e entregue à estação de captura de destino. O RSPAN consiste em uma sessão de origem RSPAN, uma VLAN RSPAN e uma sessão de destino RSPAN.

Diretrizes ou restrições ao RSPAN:

- Uma VLAN específica deve ser configurada para o destino SPAN, a qual irá atravessar os switches intermediários através de links trunk em direção à porta de destino.

- É possível criar o mesmo tipo de origem – pelo menos uma porta ou pelo menos uma VLAN, mas não pode ser uma mistura dos dois.

- O destino da sessão é a VLAN RSPAN, e não uma única porta no switch, portanto, todas as portas na VLAN RSPAN receberão o tráfego espelhado.

Configure qualquer VLAN como uma VLAN RSPAN, desde que todos os dispositivos de rede participantes suportem a configuração de VLANs RSPAN, e use a mesma VLAN RSPAN para cada sessão RSPAN.

- O VTP pode propagar a configuração de VLANs numeradas de 1 a 1024 como VLANs RSPAN; as VLANs com numeração superior a 1024 devem ser configuradas manualmente como VLANs RSPAN em todos os dispositivos de rede de origem, intermediários e de destino.

- O aprendizado de endereços MAC está desativado na VLAN RSPAN.

SPAN remoto encapsulado (ERSPAN)

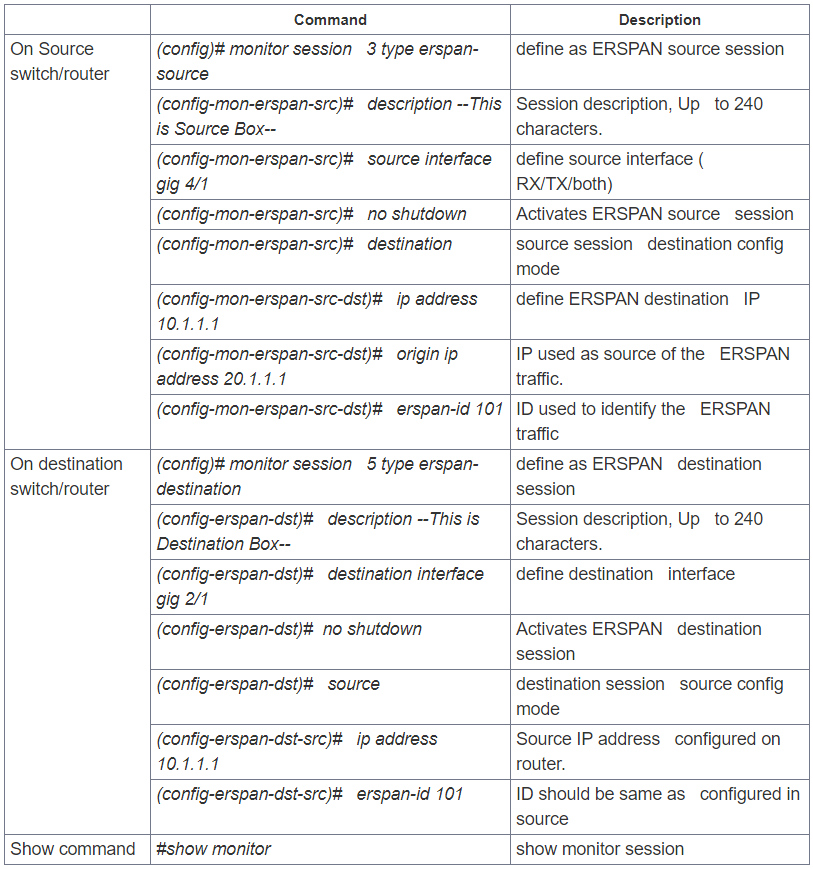

O Encapsulated Remote SPAN (ERSPAN) oferece encapsulamento de roteamento genérico (GRE) para todo o tráfego capturado e permite que ele seja estendido por domínios da Camada 3.

ERSPAN é umPropriedade da CiscoEste recurso está disponível, até o momento, apenas para as plataformas Catalyst 6500, 7600, Nexus e ASR 1000. O ASR 1000 suporta a origem ERSPAN (monitoramento) somente em interfaces Fast Ethernet, Gigabit Ethernet e port-channel.

Diretrizes ou restrições ao ERSPAN:

- As sessões de origem ERSPAN não copiam o tráfego encapsulado em GRE do ERSPAN a partir das portas de origem. Cada sessão de origem ERSPAN pode ter portas ou VLANs como origens, mas não ambas.

Independentemente do tamanho de MTU configurado, o ERSPAN cria pacotes de camada 3 que podem ter até 9.202 bytes. O tráfego ERSPAN pode ser descartado por qualquer interface na rede que imponha um tamanho de MTU menor que 9.202 bytes.

- O ERSPAN não suporta fragmentação de pacotes. O bit "não fragmentar" é definido no cabeçalho IP dos pacotes ERSPAN. As sessões de destino ERSPAN não podem remontar pacotes ERSPAN fragmentados.

- O ID ERSPAN diferencia o tráfego ERSPAN que chega ao mesmo endereço IP de destino de várias sessões de origem ERSPAN diferentes; o ID ERSPAN configurado deve corresponder nos dispositivos de origem e destino.

Para uma porta de origem ou uma VLAN de origem, o ERSPAN pode monitorar o tráfego de entrada, de saída ou ambos. Por padrão, o ERSPAN monitora todo o tráfego, incluindo multicast e quadros BPDU (Bridge Protocol Data Unit).

- As interfaces de túnel suportadas como portas de origem para uma sessão de origem ERSPAN são GRE, IPinIP, SVTI, IPv6, túnel IPv6 sobre IP, GRE multiponto (mGRE) e interfaces de túnel virtual seguras (SVTI).

- A opção de filtro VLAN não funciona em uma sessão de monitoramento ERSPAN em interfaces WAN.

- O ERSPAN nos roteadores da série Cisco ASR 1000 suporta apenas interfaces de Camada 3. Interfaces Ethernet não são suportadas no ERSPAN quando configuradas como interfaces de Camada 2.

- Quando uma sessão é configurada através da CLI de configuração do ERSPAN, o ID e o tipo da sessão não podem ser alterados. Para alterá-los, você deve primeiro usar a forma "no" do comando de configuração para remover a sessão e, em seguida, reconfigurá-la.

- Cisco IOS XE Release 3.4S: O monitoramento de pacotes de túnel não protegidos por IPsec é suportado em interfaces de túnel IPv6 e IPv6 sobre IP apenas para sessões de origem ERSPAN, não para sessões de destino ERSPAN.

- No Cisco IOS XE Release 3.5S, foi adicionado suporte para os seguintes tipos de interfaces WAN como portas de origem para uma sessão de origem: Serial (T1/E1, T3/E3, DS0), Packet over SONET (POS) (OC3, OC12) e Multilink PPP (as palavras-chave multilink, pos e serial foram adicionadas ao comando da interface de origem).

Utilizando ERSPAN como SPAN local:

Para usar o ERSPAN para monitorar o tráfego em uma ou mais portas ou VLANs no mesmo dispositivo, é necessário criar sessões ERSPAN de origem e destino no mesmo dispositivo. O fluxo de dados ocorre dentro do roteador, de forma semelhante ao que acontece em um SPAN local.

Os seguintes fatores são aplicáveis ao usar ERSPAN como um SPAN local:

- Ambas as sessões têm o mesmo ID ERSPAN.

- Ambas as sessões têm o mesmo endereço IP. Este endereço IP é o endereço IP do próprio roteador; ou seja, o endereço IP de loopback ou o endereço IP configurado em qualquer porta.

Data da publicação: 28/08/2024