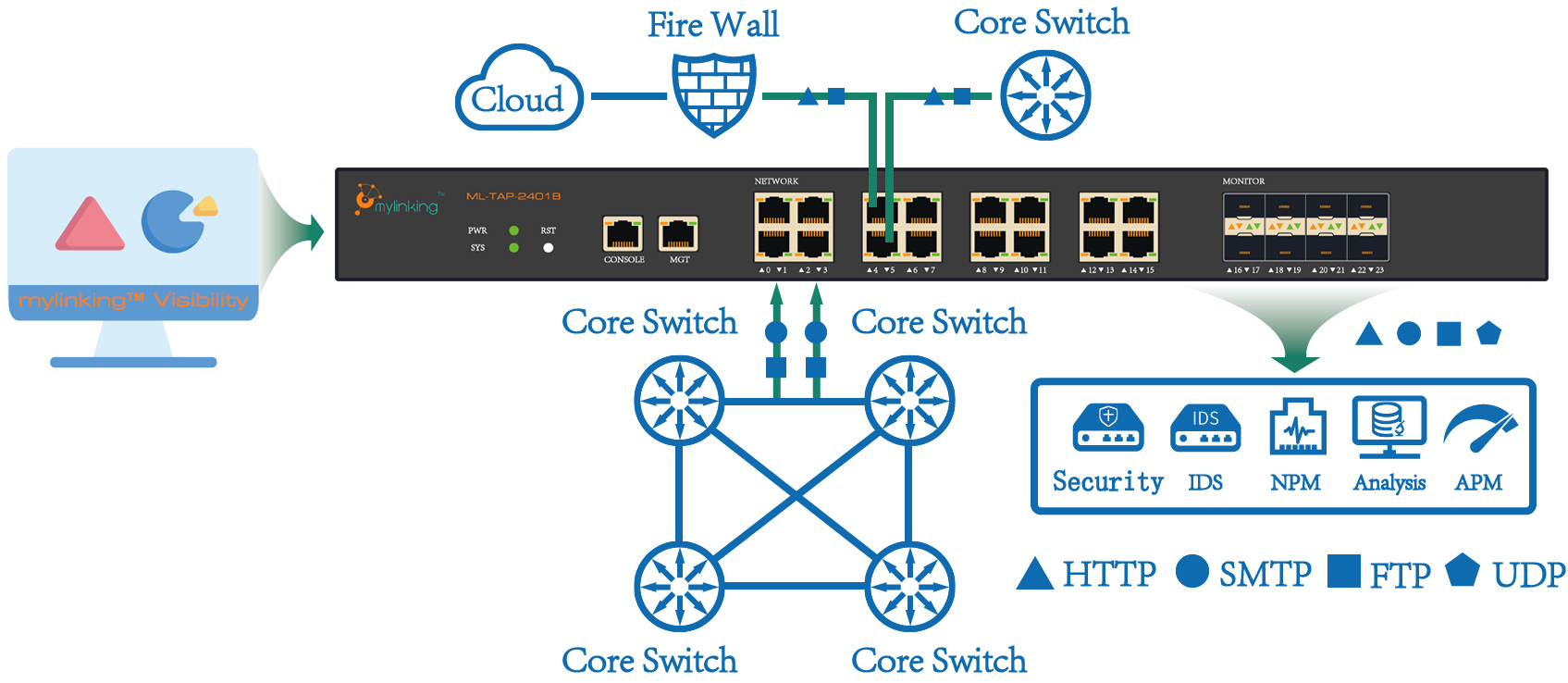

OCorretor de Pacotes de Rede(NPB), que inclui os comumente usados NPB de 1G, NPB de 10G, NPB de 25G, NPB de 40G, NPB de 100G, NPB de 400G ePorta de acesso de teste de rede (TAP), é um dispositivo de hardware que se conecta diretamente ao cabo de rede e envia uma parte da comunicação de rede para outros dispositivos.

Os Network Packet Brokers (NPBs) são comumente usados em sistemas de detecção de intrusão (IDS), detectores de rede e analisadores de perfil. A função de espelhamento de portas (Port Mirroring Session) consiste na divisão do link UTP monitorado (link não mascarado) em duas partes por um dispositivo de desvio TAP. Os dados desviados são conectados à interface de coleta para o sistema de monitoramento de segurança da informação na Internet.

O que o Network Packet Broker (NPB) faz por você?

Principais características:

1. Independent

Trata-se de um componente de hardware independente que não afeta a carga dos dispositivos de rede existentes, o que representa uma grande vantagem em relação ao espelhamento de portas.

É um dispositivo em linha, o que significa simplesmente que precisa ser conectado a uma rede por meio de cabos. No entanto, isso também apresenta a desvantagem de introduzir um ponto de falha e, por ser um dispositivo online, a rede atual precisa ser interrompida no momento da instalação, dependendo do local onde será instalado.

2. Transparent

Transparente significa o ponteiro para a rede atual. Após acessar o desvio de rede, ele não tem impacto em nenhum outro dispositivo na rede atual e é completamente transparente para eles. Obviamente, isso também inclui o tráfego enviado pelo desvio de rede para o dispositivo de monitoramento, que também é transparente para a rede.

Princípio de funcionamento:

O desvio (distribuição) de tráfego é baseado em dados de entrada, replicação, coleta, filtragem e transformação de dados POS de 10G por meio da conversão de protocolo para dados LAN de dezenas de megabytes, de acordo com o algoritmo específico para balanceamento de carga na saída. A saída garante que todos os pacotes sejam da mesma sessão ou do mesmo endereço IP e cheguem à mesma interface de usuário simultaneamente.

Características funcionais:

1. Conversão de protocolo

As principais interfaces de comunicação de dados da Internet utilizadas pelos ISPs incluem 40G POS, 10G POS/WAN/LAN, 2.5G POS e GE, enquanto as interfaces de recepção de dados utilizadas pelos servidores de aplicação são as interfaces GE e 10GE LAN. Portanto, a conversão de protocolo geralmente mencionada nas interfaces de comunicação da Internet refere-se principalmente à conversão entre 40G POS, 10G POS e 2.5G POS para 10GE LAN ou GE, e à cotransferência bidirecional entre 10GE WAN e 10GE LAN e GE.

2. Coleta e distribuição de dados.

A maioria das aplicações de coleta de dados basicamente extrai o tráfego relevante e descarta o tráfego irrelevante. O tráfego de dados de um endereço IP, protocolo e porta específicos é extraído por meio da convergência de cinco tuplas (endereço IP de origem, endereço IP de destino, porta de origem, porta de destino e protocolo). Na saída, a mesma origem, a mesma localização e o balanceamento de carga são garantidos de acordo com o algoritmo HASH específico.

3. Filtragem de código de recurso

Para a coleta de tráfego P2P, o sistema de aplicação pode se concentrar apenas em tráfego específico, como streaming de mídia PPStream, BT, Thunderbolt e palavras-chave comuns em HTTP, como GET e POST, etc. O método de correspondência de código de recurso pode ser usado para extração e convergência. O desviador suporta filtragem de código de recurso de posição fixa e filtragem de código de recurso flutuante. Um código de recurso flutuante é um deslocamento especificado com base em um código de recurso de localização fixa. É adequado para aplicações que especificam o código de recurso a ser filtrado, mas não especificam a localização exata do código de recurso.

4. Gestão de sessões

Identifica o tráfego da sessão e configura de forma flexível o valor N de encaminhamento da sessão (N = 1 a 1024). Ou seja, os primeiros N pacotes de cada sessão são extraídos e encaminhados para o sistema de análise de aplicações de back-end, e os pacotes após N são descartados, economizando recursos para a plataforma de análise de aplicações downstream. Em geral, ao usar um IDS para monitorar eventos, não é necessário processar todos os pacotes de toda a sessão; basta extrair os primeiros N pacotes de cada sessão para concluir a análise e o monitoramento de eventos.

5. Espelhamento e replicação de dados

O divisor pode realizar o espelhamento e a replicação dos dados na interface de saída, o que garante o acesso aos dados por múltiplos sistemas de aplicação.

6. Aquisição e encaminhamento de dados em redes 3G

A coleta e distribuição de dados em redes 3G diferem dos modos tradicionais de análise de rede. Os pacotes em redes 3G são transmitidos em links de backbone através de múltiplas camadas de encapsulamento. O comprimento e o formato de encapsulamento dos pacotes são diferentes dos pacotes em redes comuns. O splitter pode identificar e processar com precisão protocolos de túnel, como pacotes GTP e GRE, pacotes MPLS multicamadas e pacotes VLAN. Ele pode extrair pacotes de sinalização IUPS, pacotes de sinalização GTP e pacotes Radius para portas específicas com base nas características dos pacotes. Além disso, pode dividir pacotes de acordo com o endereço IP interno. O suporte ao processamento de pacotes de tamanho excessivo (MTU > 1522 bytes) permite a perfeita aplicação de coleta e desvio de dados em redes 3G.

Requisitos da funcionalidade:

- Suporta distribuição de tráfego por meio de protocolos de aplicação de camada 2 a 7.

- Suporta filtragem de 5 tuplas por endereço IP de origem exato, endereço IP de destino, porta de origem, porta de destino e protocolo, com máscara.

- Suporta balanceamento de carga de saída e homologia de saída.

- Suporta filtragem e encaminhamento por cadeias de caracteres.

- Suporta gerenciamento de sessão. Encaminha os primeiros N pacotes de cada sessão. O valor de N pode ser especificado.

- Suporte para múltiplos usuários. Os pacotes de dados que correspondem à mesma regra podem ser fornecidos a terceiros simultaneamente, ou os dados na interface de saída podem ser espelhados e replicados, garantindo o acesso aos dados por múltiplos sistemas de aplicação.

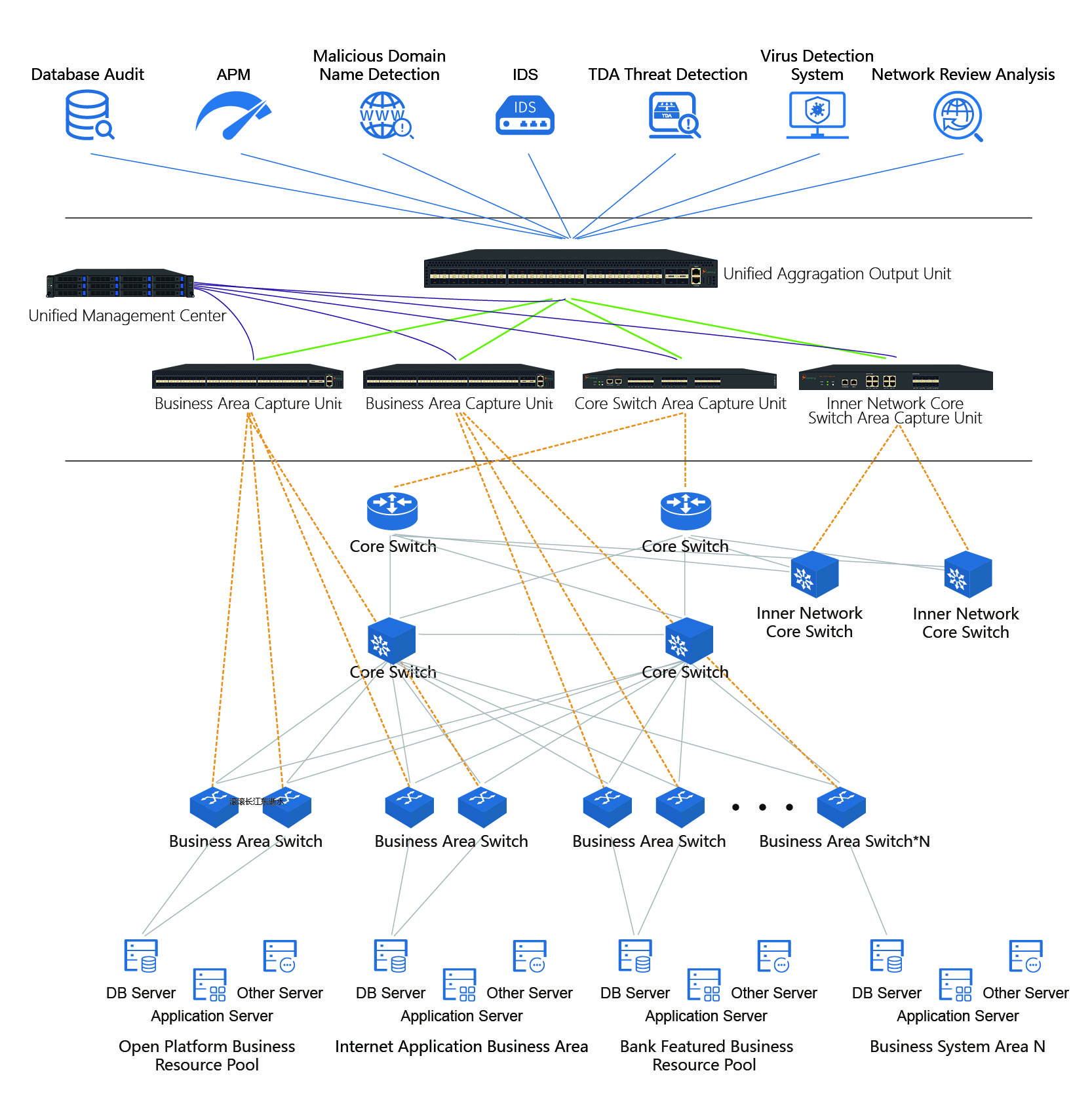

Solução para o Setor Financeiro - Solução com Vantagem

Com o rápido desenvolvimento da tecnologia da informação global e o aprofundamento da informatização, a escala das redes empresariais expandiu-se gradualmente, e a dependência de diversos setores em relação aos sistemas de informação tornou-se cada vez maior. Ao mesmo tempo, os ataques internos e externos, as irregularidades e as ameaças à segurança da informação nas redes empresariais também aumentaram. Com a implementação sucessiva de um grande número de sistemas de proteção de rede e monitoramento de negócios, e a implantação de diversos equipamentos de monitoramento e segurança em toda a rede, surgem problemas como desperdício de recursos de informação, pontos cegos de monitoramento, monitoramento repetido, topologia de rede desordenada e dificuldade em obter os dados desejados de forma eficaz. Isso resulta em baixa eficiência dos equipamentos de monitoramento, alto investimento, baixo retorno, dificuldades de manutenção e gerenciamento, e dificuldade no controle dos recursos de dados.

Data da publicação: 08/09/2022