O que é o Bypass?

O equipamento de segurança de rede é comumente usado entre duas ou mais redes, como entre uma rede interna e uma rede externa. Através da análise de pacotes de rede, o equipamento determina se há alguma ameaça e, após processá-los de acordo com certas regras de roteamento, encaminha o pacote para a rede externa. Caso o equipamento de segurança de rede apresente algum mau funcionamento, por exemplo, após uma queda de energia ou um travamento, os segmentos de rede conectados ao dispositivo se desconectam uns dos outros. Nesse caso, se cada rede precisar se reconectar às demais, será necessário utilizar um mecanismo de bypass.

A função Bypass, como o nome indica, permite que as duas redes se conectem fisicamente sem passar pelo sistema do dispositivo de segurança de rede, através de um estado de ativação específico (falha de energia ou travamento). Portanto, quando o dispositivo de segurança de rede falha, a rede conectada ao dispositivo Bypass pode se comunicar com a outra. Obviamente, o dispositivo de rede não processa pacotes na rede.

Como classificar o Modo de Aplicação Bypass?

O bypass é dividido em modos de controle ou disparo, que são os seguintes:

1. Acionado pela fonte de alimentação. Neste modo, a função Bypass é ativada quando o dispositivo é desligado. Se o dispositivo for ligado, a função Bypass será desativada imediatamente.

2. Controlado por GPIO. Após fazer login no sistema operacional, você pode usar GPIO para operar portas específicas e controlar a chave de bypass.

3. Controle por Watchdog. Esta é uma extensão do modo 2. Você pode usar o Watchdog para controlar a ativação e desativação do programa GPIO Bypass para controlar o status do Bypass. Dessa forma, se a plataforma travar, o Bypass pode ser aberto pelo Watchdog.

Na prática, esses três estados frequentemente coexistem, especialmente os modos 1 e 2. O método de aplicação geral é o seguinte: quando o dispositivo é desligado, o Bypass é ativado. Após o dispositivo ser ligado, o Bypass é ativado pela BIOS. Mesmo após a BIOS assumir o controle do dispositivo, o Bypass permanece ativado. Desative o Bypass para que o aplicativo possa funcionar. Durante todo o processo de inicialização, praticamente não há desconexão de rede.

Qual é o princípio da implementação do Bypass?

1. Nível de hardware

Em termos de hardware, os relés são usados principalmente para realizar o bypass. Esses relés são conectados aos cabos de sinal das duas portas da rede de bypass. A figura a seguir mostra o modo de funcionamento do relé usando um cabo de sinal.

Tomemos como exemplo o gatilho de energia. Em caso de falha de energia, a chave no relé saltará para o estado 1, ou seja, o Rx na interface RJ45 da LAN1 se conectará diretamente ao Tx RJ45 da LAN2, e quando o dispositivo for ligado, a chave se conectará ao estado 2. Dessa forma, se a comunicação de rede entre LAN1 e LAN2 for necessária, você precisará fazê-la por meio de um aplicativo no dispositivo.

2. Nível de software

Na classificação de Bypass, GPIO e Watchdog são mencionados para controlar e acionar o Bypass. Na verdade, ambos os métodos operam o GPIO, e então o GPIO controla o relé no hardware para realizar o salto correspondente. Especificamente, se o GPIO correspondente estiver em nível alto, o relé saltará para a posição 1 correspondente, enquanto que se o GPIO estiver em nível baixo, o relé saltará para a posição 2 correspondente.

Para o Watchdog Bypass, na verdade, adiciona-se um controle de bypass baseado no controle GPIO descrito acima. Após o watchdog entrar em ação, configure a ação para bypass na BIOS. O sistema ativa a função de watchdog. Após o watchdog entrar em ação, o bypass da porta de rede correspondente é habilitado e o dispositivo entra no estado de bypass. Na verdade, o bypass também é controlado pelo GPIO, mas, neste caso, a escrita de níveis baixos no GPIO é realizada pelo watchdog, e nenhuma programação adicional é necessária para escrever no GPIO.

A função de bypass de hardware é essencial em produtos de segurança de rede. Quando o dispositivo é desligado ou sofre uma falha, as portas internas e externas são conectadas fisicamente, formando um cabo de rede. Dessa forma, o tráfego de dados pode passar diretamente pelo dispositivo sem ser afetado pelo seu estado atual.

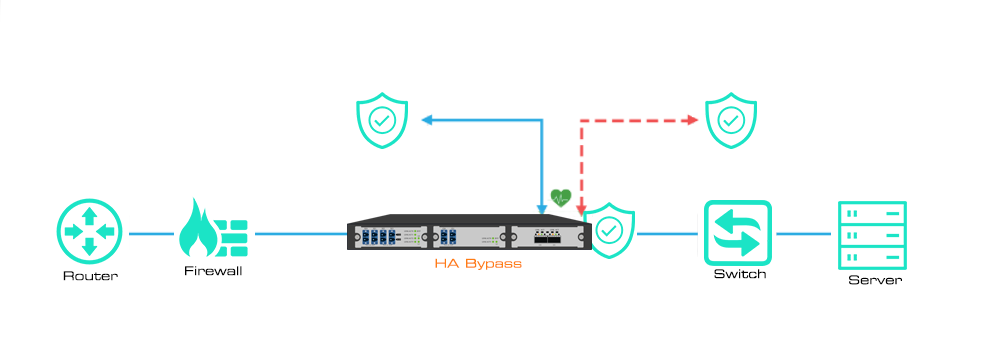

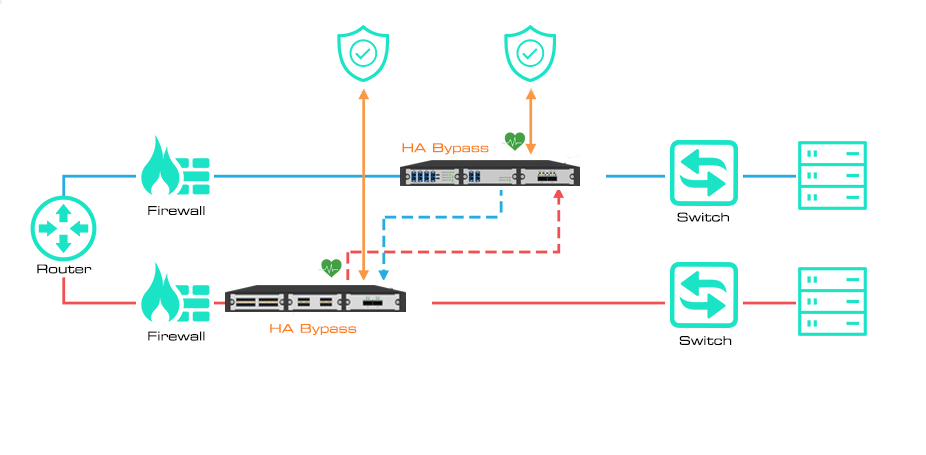

Aplicação de Alta Disponibilidade (HA):

Mylinking™ oferece duas soluções de alta disponibilidade (HA): Ativo/Em Espera e Ativo/Ativo. A implementação Ativo/Em Espera (ou ativo/passivo) utiliza ferramentas auxiliares para garantir a transição do dispositivo primário para o dispositivo de backup em caso de falha. Já a implementação Ativo/Ativo utiliza links redundantes para garantir a transição em caso de falha de qualquer dispositivo ativo.

O Mylinking™ Bypass TAP suporta duas ferramentas inline redundantes, podendo ser implementado em uma solução Ativo/Em Espera. Uma delas atua como dispositivo primário ou "Ativo". O dispositivo em espera ou "Passivo" continua recebendo tráfego em tempo real através da série Bypass, mas não é considerado um dispositivo inline. Isso proporciona redundância "Hot Standby". Se o dispositivo ativo falhar e o Bypass TAP parar de receber sinais de atividade (heartbeats), o dispositivo em espera assume automaticamente o papel de dispositivo primário e entra em operação imediatamente.

Quais são as vantagens que você pode obter com o nosso bypass?

1- Alocar o tráfego antes e depois da ferramenta inline (como WAF, NGFW ou IPS) para a ferramenta out-of-band.

2- Gerenciar várias ferramentas inline simultaneamente simplifica a pilha de segurança e reduz a complexidade da rede.

3- Fornece filtragem, agregação e balanceamento de carga para links embutidos

4-Reduzir o risco de paradas não planejadas

5-Failover, alta disponibilidade [HA]

Data da publicação: 23/12/2021