Introdução

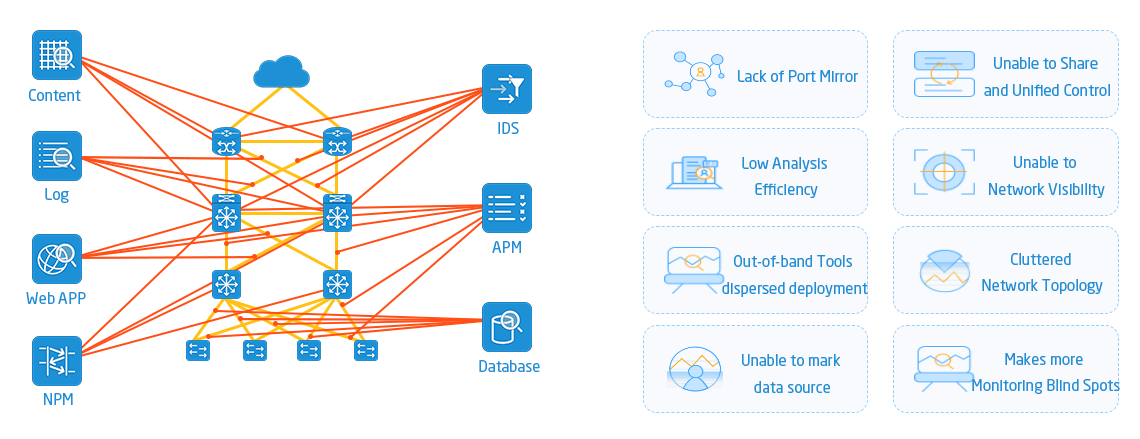

A coleta e análise de tráfego de rede é o meio mais eficaz para obter indicadores e parâmetros de comportamento do usuário de rede em primeira mão. Com a melhoria contínua da operação e manutenção de data centers, a coleta e análise de tráfego de rede tornou-se parte indispensável da infraestrutura de data centers. No uso atual da indústria, a coleta de tráfego de rede é realizada principalmente por equipamentos de rede que suportam espelhamento de tráfego. A coleta de tráfego requer o estabelecimento de uma rede de coleta abrangente, razoável e eficaz; tal coleta pode ajudar a otimizar os indicadores de desempenho da rede e dos negócios e reduzir a probabilidade de falhas.

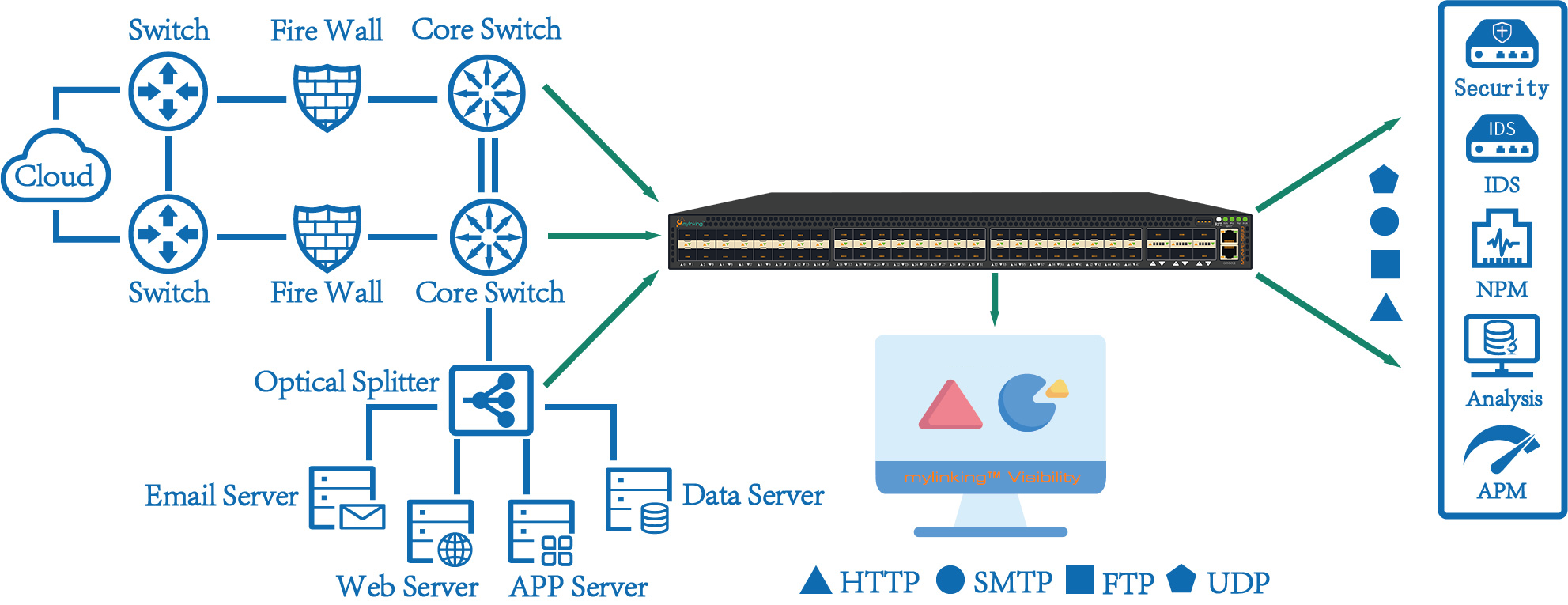

A rede de coleta de tráfego pode ser considerada uma rede independente composta por dispositivos de coleta de tráfego e implantada em paralelo com a rede de produção. Ela coleta o tráfego de imagem de cada dispositivo de rede e o agrega de acordo com os níveis regionais e arquitetônicos. Utiliza o sistema de filtragem e troca de alarmes dos equipamentos de aquisição de tráfego para realizar a filtragem condicional de dados em 2 a 4 camadas, removendo pacotes duplicados, truncando pacotes e realizando outras operações avançadas, e então envia os dados para cada sistema de análise de tráfego. A rede de coleta de tráfego pode enviar dados específicos para cada dispositivo de acordo com os requisitos de dados de cada sistema, resolvendo o problema da filtragem e envio de dados espelhados tradicionais, que consomem o poder de processamento dos switches de rede. Ao mesmo tempo, o mecanismo de filtragem e troca de tráfego da rede de coleta realiza a filtragem e o encaminhamento de dados com baixa latência e alta velocidade, garantindo a qualidade dos dados coletados e fornecendo uma base sólida para os equipamentos de análise de tráfego subsequentes.

Para reduzir o impacto no enlace original, uma cópia do tráfego original é geralmente obtida por meio de divisão de feixe, SPAN ou TAP.

Derivação de rede passiva (divisor óptico)

A utilização da divisão de luz para obter cópias do tráfego requer o auxílio de um divisor de luz. O divisor de luz é um dispositivo óptico passivo que redistribui a intensidade do sinal óptico de acordo com a proporção necessária. O divisor pode dividir a luz em 1 para 2, 1 para 4 e 1 para múltiplos canais. Para minimizar o impacto no enlace original, os data centers geralmente adotam a proporção de divisão óptica de 80:20 ou 70:30, na qual 70% e 80% do sinal óptico são reenviados para o enlace original. Atualmente, os divisores ópticos são amplamente utilizados em análise de desempenho de rede (NPM/APM), sistemas de auditoria, análise de comportamento do usuário, detecção de intrusão em redes e outros cenários.

Vantagens:

1. Dispositivo óptico passivo de alta confiabilidade;

2. Não ocupa a porta do switch, equipamento independente, permite boa expansão posterior;

3. Não há necessidade de modificar a configuração do switch, sem impacto em outros equipamentos;

4. Coleta completa de tráfego, sem filtragem de pacotes no switch, incluindo pacotes com erros, etc.

Desvantagens:

1. A necessidade de uma transição de rede simples, com conexão de fibra óptica e discagem até o divisor óptico, reduzirá a potência óptica de alguns links da rede principal.

SPAN (Espelhamento de Porta)

O SPAN é um recurso que vem com o próprio switch, então basta configurá-lo no próprio switch. No entanto, essa função afetará o desempenho do switch e poderá causar perda de pacotes quando os dados estiverem sobrecarregados.

Vantagens:

1. Não é necessário adicionar equipamentos adicionais; configure o switch para aumentar a porta de saída de replicação de imagem correspondente.

Desvantagens:

1. Ocupe a porta do switch.

2. Os switches precisam ser configurados, o que envolve coordenação conjunta com fabricantes terceirizados, aumentando o risco potencial de falha na rede.

3. A replicação de tráfego espelhado tem impacto no desempenho das portas e dos switches.

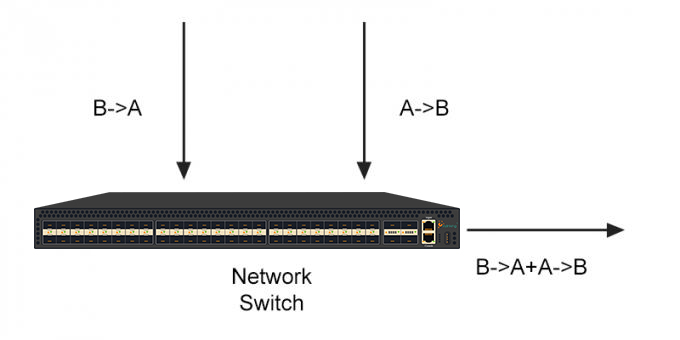

Rede ativa TAP (agregador TAP)

Um Network TAP é um dispositivo de rede externo que permite o espelhamento de portas e cria uma cópia do tráfego para uso por diversos dispositivos de monitoramento. Esses dispositivos são instalados em um ponto da rede que precisa ser monitorado, copiando os pacotes de dados IP e enviando-os para a ferramenta de monitoramento de rede. A escolha do ponto de acesso para o Network TAP depende da finalidade do tráfego de rede — coleta de dados, monitoramento de rotina para análise de atrasos, detecção de intrusões, etc. Os dispositivos Network TAP podem coletar e espelhar fluxos de dados com taxas de 1G até 100G.

Esses dispositivos acessam o tráfego sem que o dispositivo TAP da rede modifique o fluxo de pacotes de qualquer forma, independentemente da taxa de tráfego de dados. Isso significa que o tráfego de rede não está sujeito a monitoramento e espelhamento de portas, o que é essencial para manter a integridade dos dados ao encaminhá-los para ferramentas de segurança e análise.

Isso garante que os dispositivos periféricos da rede monitorem as cópias do tráfego, permitindo que os dispositivos TAP da rede atuem como observadores. Ao enviar uma cópia dos seus dados para todos os dispositivos conectados, você obtém visibilidade completa no ponto de acesso da rede. Caso um dispositivo TAP ou um dispositivo de monitoramento falhe, você tem a garantia de que o tráfego não será afetado, assegurando que o sistema operacional permaneça seguro e disponível.

Ao mesmo tempo, torna-se o alvo principal dos dispositivos TAP de rede. O acesso aos pacotes pode sempre ser fornecido sem interromper o tráfego na rede, e essas soluções de visibilidade também podem lidar com casos mais complexos. As necessidades de monitoramento de ferramentas que vão desde firewalls de última geração até proteção contra vazamento de dados, monitoramento de desempenho de aplicativos, SIEM, perícia digital, IPS, IDS e muito mais, forçam a evolução dos dispositivos TAP de rede.

Além de fornecer uma cópia completa do tráfego e manter a disponibilidade, os dispositivos TAP podem fornecer o seguinte:

1. Filtrar pacotes para maximizar o desempenho do monitoramento de rede

O simples fato de um dispositivo Network TAP poder criar uma cópia de 100% de um pacote em algum momento não significa que todas as ferramentas de monitoramento e segurança precisem ver o pacote inteiro. Transmitir tráfego em tempo real para todas as ferramentas de monitoramento e segurança de rede resultará apenas em sobrecarga, prejudicando o desempenho das ferramentas e da rede.

A instalação correta de um dispositivo Network TAP pode ajudar a filtrar pacotes quando estes são encaminhados para a ferramenta de monitoramento, distribuindo os dados corretos para a ferramenta correta. Exemplos dessas ferramentas incluem sistemas de detecção de intrusão (IDS), prevenção contra perda de dados (DLP), gerenciamento de informações e eventos de segurança (SIEM), análise forense e muitas outras.

2. Agregar links para uma rede eficiente

Com o aumento das exigências de monitoramento e segurança de rede, os engenheiros de rede precisam encontrar maneiras de utilizar os orçamentos de TI existentes para realizar mais tarefas. Mas chega um ponto em que não é mais viável adicionar novos dispositivos à infraestrutura e aumentar a complexidade da rede. É essencial maximizar o uso das ferramentas de monitoramento e segurança.

Os dispositivos Network TAP podem auxiliar agregando múltiplos tráfegos de rede, tanto no sentido leste quanto oeste, para entregar pacotes a dispositivos conectados através de uma única porta. A implementação de ferramentas de visibilidade dessa forma reduzirá o número de ferramentas de monitoramento necessárias. À medida que o tráfego de dados leste-oeste continua a crescer em data centers e entre data centers, a necessidade de dispositivos Network TAP torna-se essencial para manter a visibilidade de todos os fluxos dimensionais em grandes volumes de dados.

Você pode se interessar por um artigo relacionado aqui:Como capturar tráfego de rede? Network Tap vs. Port Mirror

Data da publicação: 24/10/2024